Кога активистот на здружението „Крокодил“ отишол на информативен разговор во српската безбедносна информативна агенција БИА, од него било побарано да го остави телефонот на столче пред канцеларијата.

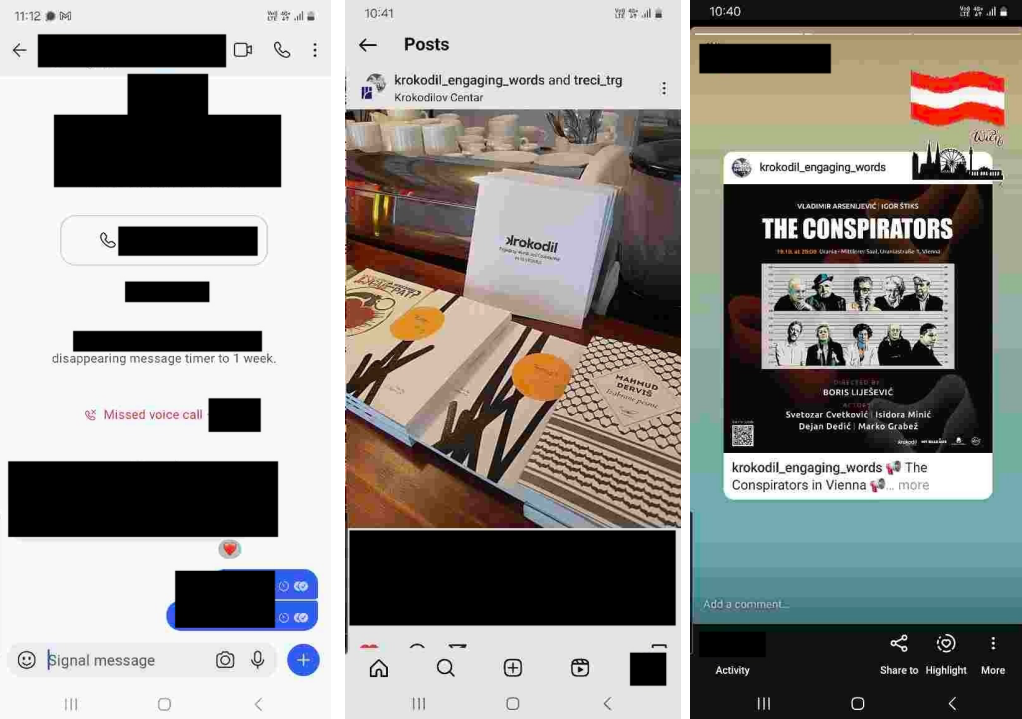

„Заминав по час и половина, а на телефонот имав известување дека сите мои контакти се експортирани“, изјави за БИРН активист, кој инсистираше на анонимност.

Независното вештачење на телефонот, спроведено од експерти на Амнести интернешнел, откри дека БИА, покрај дигиталната форензика, во уредот инсталирала и софтвер за шпионско следење, познат како spyware.

Полицијата и БИА користеле различни тактики за приведување на активистите за информативни разговори за да обезбедат пристап до содржината на нивните телефони.

„Следните две недели гледаа што прави ќерка ми, како се капе, фотографиите што ги споделуваме со баба и дедо – сите информации. Страшно“, вели тој.

Овој е само еден од многуте случаи, во кои во текот на минатата година, српските безбедносни служби незаконски се обиделе или успеале да ги „хакнат“ од телефоните на активистите, да ја извлечат целата содржина од уредите и да инсталираат шпионски софтвер за следење.

БИРН разговараше со неколку српски активисти, на кои форензичарите на Амнести интернешнел утврдиле дека српските безбедносни служби им извадиле податоци од нивните телефони и им вметнале шпионски софтвер.

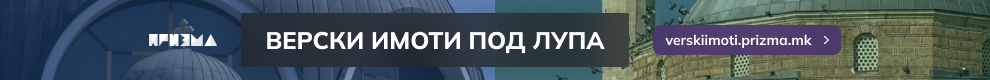

Снимки од екранот направени од шпионскиот софтвер на телефонот на активистот од „Крокодил“ | Извор: Amnesty International

Истражувањето на БИРН покажува дека полицијата и БИА користеле различни тактики за приведување на активистите за информативни разговори за да обезбедат пристап до содржината на нивните телефони. Додека некои биле поканети да разговараат, други биле приведени на сила.

Тие разговори, кои активистите често ги опишуваа како бесмислени, всушност биле искористени како можност да се обезбеди пристап до уредите и да се добие време потребно за пробивање на безбедноста на телефонот и за извлекувањето податоци.

Запленетите телефони биле поврзани со напредна опрема за дигитална форензика од израелскиот производител Cellebrite, познат по тоа што ги отклучува уредите.

Адвокатите за БИРН велат дека БИА грубо ги пречекорила своите овластувања бидејќи немала судски налог за овие активности

Во некои случаи, покрај извлекувањето податоци, во телефоните бил инсталиран и домашен шпионски софтвер – NoviSpy.

До ноември 2024 година, Амнести интернешнел форензички анализираше повеќе од 20 уреди што се на припадници на граѓанското општество.

Потврдени се четири случаи на користење на софтверот NoviSpy меѓу февруари и ноември 2024 година, а на дополнителни уреди се пронајдени траги од неуспешни обиди за негово инсталирање.

Во најмалку три случаи, алатката Cellebrite била користена за отклучување телефони.

Адвокатите за БИРН велат дека БИА грубо ги пречекорила своите овластувања бидејќи немала судски налог за овие активности, истакнувајќи дека во Србија не постои правна основа за употреба на каков било шпионски софтвер.

„Ова има негативно влијание врз приватноста, слободата на изразување, слободата на здружување, не само на тие лица, туку и на поширокиот активистички круг на поединци и организации. Последиците за демократијата и демократските процеси во земјата се погубни бидејќи се добива впечаток дека нема контрола врз работата на полицијата и БИА“, изјави за БИРН, Ана Тоскиќ-Цветиновиќ од невладината организација Партнери Србија.

Телефонот е во рацете на државата

„Со форензички алатки го контролираа мојот телефон”, Никола Ристиќ | Фото: БИРН

Никола Ристиќ беше еден од организаторите на протестот во врска со уривањето на натстрешницата на железничката станица во Нови Сад, трагедија во која загинаа 15 лица, а двајца беа тешко повредени.

Планот беше едноставен, но симболичен – во Белград да се обои Плоштадот на републиката во црвено за да се укаже на одговорноста на властите. Но, наместо мирен протест, Ристиќ доживеа заплашување.

„Најавивме дека собирот ќе биде од 12 часот, но сите што воопшто ја следат нашата работа, знаат дека таму ќе се сретнеме два часа порано. Само што застанавме на плоштадот, забележав најмалку десетина инспектори во цивилна облека. Додека гледав да видам дали некој од нашите луѓе дошол, ја оставив бојата на клупата и во тој момент неколку мажи чии лица не ги препознавам ми пријдоа и ми ги покажаа значките.“

„Ми кажаа дека се инспектори и дека треба да појдам со нив. Велам во ред, само кажете ми каде одиме и зошто. Едниот вели да видиме каква е бојата што ја имаш, за што, јас викам го бојадисувам станот. И тој вели „сега ќе зборуваме за вашето бојадисување на станот во станица.“

Софтверот овозможува целосна контрола врз уредот, вклучувајќи пристап до пораки, контакти, локација, па дури и далечинско вклучување на камерата или микрофонот

Во тој момент, неговата партнерка почнува да снима.

Го ставиле Никола во автомобил и на влезот во полициската станица побарале од него да ги стави сите работи на автомобилот, а потоа ги собрале во торба и ги однеле. Во еден момент му го вратиле телефонот и го замолиле да се јави на партнерката и да ѝ каже да ја отстрани снимката од неговото апсење.

Никола потоа го заклучил телефонот и го дал на службеничката по што уредот бил изнесен од просторијата. Тогаш неговите податоци биле компромитирани.

Разговорот траел два часа и педесет минути.

„Она за што разговаравме повеќе ми изгледаше како убедување да престанам да се занимавам со активизам“, вели Никола.

Кога го ослободиле, му ги вратиле сите работи, вклучувајќи го и телефонот.

Телефонот на Ристиќ, заклучен со ПИН код, го поседувала БИА за време на неговиот притвор.

Според извештајот на Амнести интернешнел, властите ја користеле израелската алатка Cellebrite за да ја пробијат заштитата на уредот и да го инсталираат шпионскиот софтвер NoviSpy.

Овој софтвер овозможува целосна контрола врз уредот, вклучувајќи пристап до пораки, контакти, локација, па дури и далечинско вклучување на камерата или микрофонот.

„Како ѕиркаа во мојот живот преку форензиката“

„Тие буквално можат да знаат што правам секој ден“, вели активистот Иван Бјелиќ | Фото: БИРН

Во декември 2023 година, Иван Бјелиќ, еколошки активист од групата „СвиЧе (Разденување)“, беше цел на властите на начин што тој вели дека е длабоко вознемирувачки и ги крши основните човекови права.

Приведен на денот на парламентарните избори на 17 декември, тој поминал два часа во полициската станица во Нов Белград додека службеници на МВР му го анализирале мобилниот телефон со помош на моќната форензичка алатка Cellebrite.

Бјелиќ добивал сомнителни телефонски повици, без јасен телефонски број и со преголем број цифри, кои не наликувале на обичен телефонски повик

Според наодите на Амнести интернешнел, форензичките записи покажуваат дека телефонот на Иван бил поврзан преку УСБ-кабел со надворешен систем околу 17.55 часот по локално време тој ден. На тој начин, властите ги добиле сите негови лични податоци.

„Тие буквално знаат што правам секој ден – каква храна купувам за кучето, кога одам во теретана, колку често ги наводнувам растенијата на терасата“, вели Иван за БИРН.

Тој беше постојано на удар на властите поради неговиот активизам против ископувањето литиум. Забележал необично однесување на својот телефон од 2021 година.

„Телефонот сам се вклучуваше и исклучуваше, вибрираше по случаен избор, а за време на разговорите со соборците стануваше толку жежок, што не можете да го држите в рака. Беше јасно дека нешто не е во ред“, се сеќава тој.

„Се случуваше да потрошам 50 ГБ за еден месец, од кои 12-13 ГБ не знам каде отидоа.

Во тој период, Бјелиќ добивал сомнителни телефонски повици, без јасен телефонски број и со преголем број цифри, кои не наликувале на обичен телефонски повик.

Истражувачите на Амнести интернешнел предупредуваат дека ова е потенцијален показател за далечинска инфекција со шпионска жица, како што се Pegasus или Predator.

Cellebrite отклучува, БИА шпионира

Известувањето кое активистот од „Крокодил“ го добил на својот iPhone по излегувањето од просториите на БИА

Cellebrite опремата за дигитална форензика, која се користела на телефонот на Бјелиќ и на други активисти, служи за навлегување во длабоката архитектура на телефонот. Оваа технологија овозможува пристап до избришани податоци, акаунти поместени во дигитален „облак“, па дури и до некои заштитени апликации.

Протечените спецификации, како и официјалните податоци за технологијата, откриваат дека нивната опрема може да извлече избришани пораки, скриени податоци, историја на локација преку базните станици на кои бил поврзан телефонот, блутут-конекции, ви-фи мрежи и слично.

Покрај тоа, српските служби имаат и аналитички модули Cellebrite, кои овозможуваат филтрирање и сортирање податоци, визуализација, мапирање и обработка на податоци со помош на вештачка интелигенција, вклучително и препознавање лица.

Според извештајот на Амнести интернешнел, опремата им помогнала на српските безбедносни служби да ги отклучат телефоните, овозможувајќи простор за инсталирање шпионски софтвер.

„Ако навистина е така, Србија го прекршила договорот и ние повторно ќе процениме дали е земја со која ќе работиме“, се вели во одговорот на компанијата „Cellebrite“ на прашањата на БИРН.

Во официјалното писмо испратено до БИРН, компанијата објаснува дека нејзината опрема е строго контролирана и лиценцирана исклучиво за употреба со судски налог и од органите на прогонот по извршено кривично дело.

Амнести: Србија разви сопствен шпионски софтвер

Шпионскиот софтвер што се користи за следење на активистите во Србија бил развиен внатрешно од БИА, покажува истражувањето на Амнести интернешнел.

Шпионскиот софтвер наречен NoviSpy е софистицирана алатка за надзор, но, за разлика од глобално познатите програми како Pegasus и Predator, кои работат од далечина, NoviSpy бара физички пристап до отклучен телефон.

Наодите на Амнести интернешнел откриваат дека оперативците на БИА користеле израелска форензичка технологија Cellebrite за отклучување телефони.

Потоа на уредите се инсталираат шпионски апликации. Овие апликации овозможуваат собирање списоци со повици, контакти и СМС пораки, следење на локацијата на телефонот, правење слики од екранот, како и пристап до микрофонот и до камерата на уредот.

Трагите од развојот на софтверот NoviSpy датираат од 2018 година. Анализата на IP-адресите поврзани со новооткриениот шпионски софтвер покажа дека овој шпионски софтвер комуницира со и складира податоци на сервер во БИА.

Загрижувачки е и тоа што инфраструктурата на NoviSpy се преклопува со онаа на Телеком Србија, најголемиот државен телекомуникациски провајдер. Тоа потсетува на претходните извештаи за улогата на Телеком во набавката на шпионски технологии.